8,1 балла опасности: в ProFTPD нашли дыру, доступную без учётной записи.

В ProFTPD нашли уязвимость, которая может превратить FTP-сервер в точку входа для атаки ещё до входа пользователя в систему. Эксперты компании UserGate предупредили о проблеме CVE-2026-42167 в популярном FTP-сервере с открытым исходным кодом.

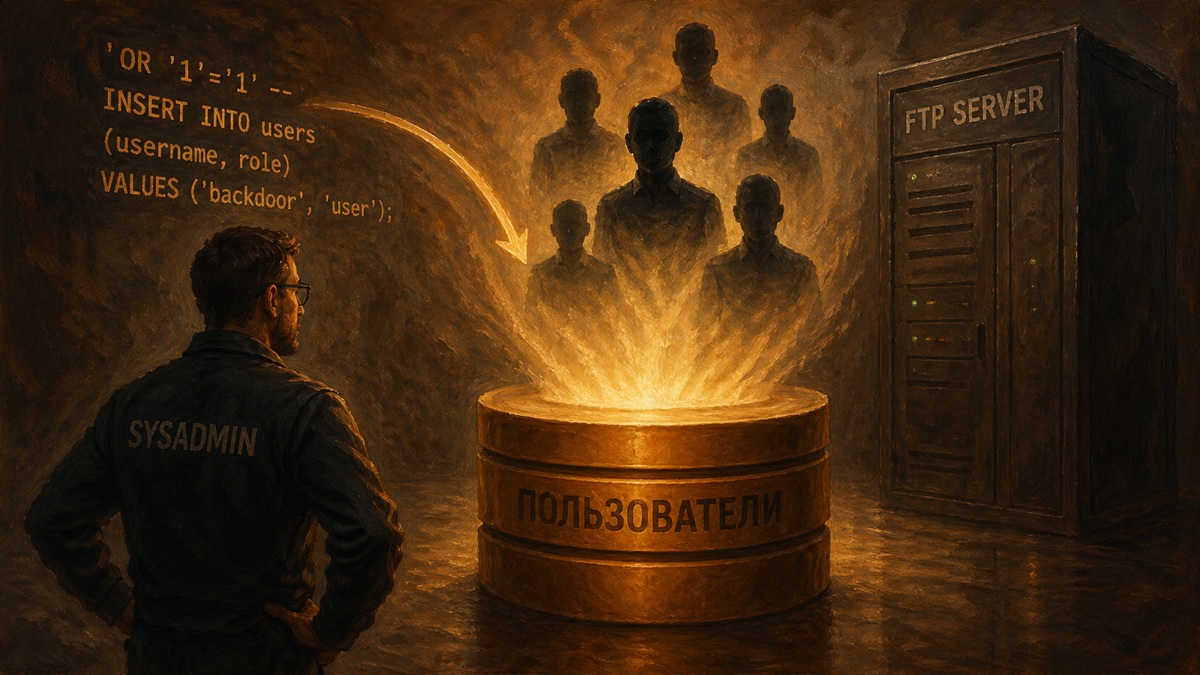

Ошибка связана с модулем mod_sql, который отвечает за аутентификацию и логирование в ProFTPD. Уязвимость позволяет злоумышленнику без аутентификации провести SQL-инъекцию и выполнить произвольный SQL-код. Через уязвимый модуль атакующий может добавить бэкдор-пользователей в базу данных аутентификации FTP или добиться удалённого выполнения кода на хосте базы данных.

Уязвимость получила оценку 8,1 балла по шкале CVSSv3.1, что соответствует высокому уровню критичности. Проблема затрагивает сборки ProFTPD до версии 1.3.10rc1 включительно.

В компании отметили, что ProFTPD часто используют на Ubuntu, а также в некоторых отечественных операционных системах. Для проверки уязвимости уже доступен Python-скрипт в открытом доступе. Администраторам рекомендуется обновить ProFTPD до безопасной версии. Если обновление невозможно, стоит отключить выполнение SQL-команд на стороне FTP-сервера и, при наличии технической возможности, добавить правила в IDPS-сигнатуру ProFTPD Pre-auth SQL injection.

В ProFTPD нашли уязвимость, которая может превратить FTP-сервер в точку входа для атаки ещё до входа пользователя в систему. Эксперты компании UserGate предупредили о проблеме CVE-2026-42167 в популярном FTP-сервере с открытым исходным кодом.

Ошибка связана с модулем mod_sql, который отвечает за аутентификацию и логирование в ProFTPD. Уязвимость позволяет злоумышленнику без аутентификации провести SQL-инъекцию и выполнить произвольный SQL-код. Через уязвимый модуль атакующий может добавить бэкдор-пользователей в базу данных аутентификации FTP или добиться удалённого выполнения кода на хосте базы данных.

Уязвимость получила оценку 8,1 балла по шкале CVSSv3.1, что соответствует высокому уровню критичности. Проблема затрагивает сборки ProFTPD до версии 1.3.10rc1 включительно.

В компании отметили, что ProFTPD часто используют на Ubuntu, а также в некоторых отечественных операционных системах. Для проверки уязвимости уже доступен Python-скрипт в открытом доступе. Администраторам рекомендуется обновить ProFTPD до безопасной версии. Если обновление невозможно, стоит отключить выполнение SQL-команд на стороне FTP-сервера и, при наличии технической возможности, добавить правила в IDPS-сигнатуру ProFTPD Pre-auth SQL injection.

- Источник новости

- www.securitylab.ru