Обычная сессия в браузере открывала лишние данные военной платформы.

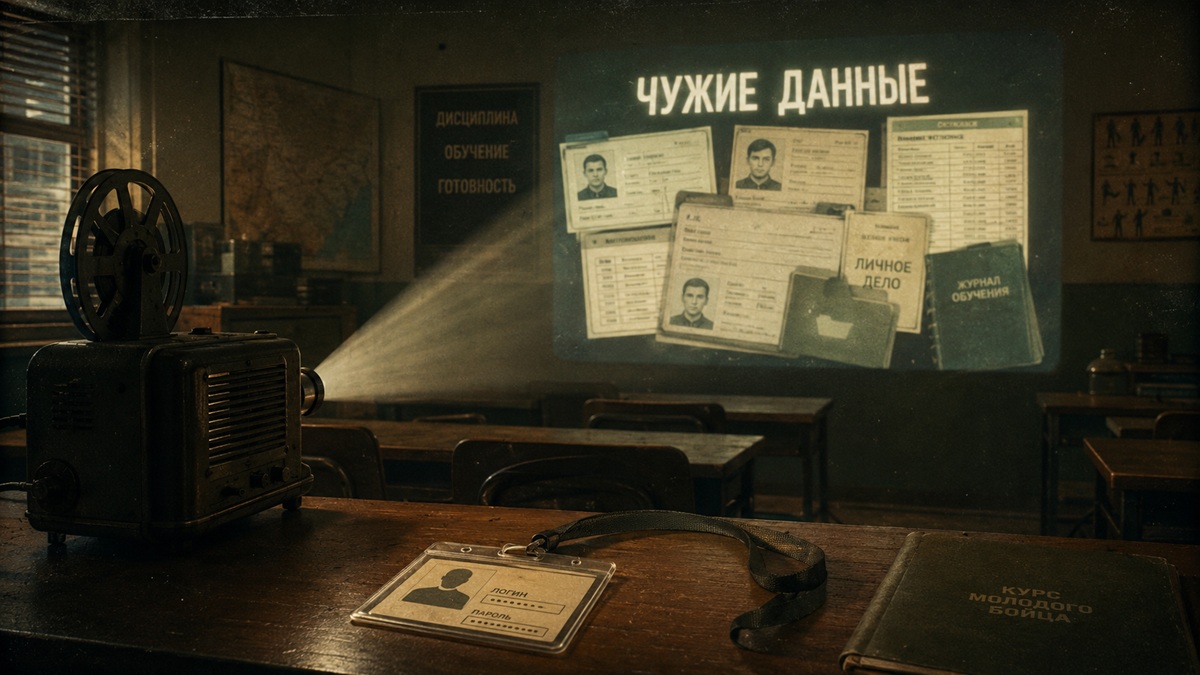

У подрядчика Минобороны США нашли грубую ошибку в защите обучающей платформы. Обычный аккаунт с минимальными правами, по словам исследователей, мог получать чужие данные через API: имена военнослужащих, адреса электронной почты, сведения о военных базах, записи на курсы и учебные материалы.

Проблема затронула Schemata, платформу виртуального обучения на базе ИИ, которую используют в военной и оборонной сфере. О находке рассказали исследователи Strix , проекта для автономного тестирования безопасности с открытым исходным кодом. По версии Strix, часть API-эндпоинтов не проверяла права доступа должным образом и отдавала информацию из чужих организаций внутри сервиса.

Через уязвимые API-запросы открывались списки пользователей, данные организаций, сведения о курсах, учебные метаданные и прямые ссылки на документы в облачной инфраструктуре Amazon Web Services, которую использовала Schemata. Среди материалов Strix называет 3D-курс для специалистов по обслуживанию военно-морской техники с документами, помеченными как конфиденциальные и проприетарные.

Исследователи также нашли курс с полевыми наставлениями армии США по обращению со взрывоопасными предметами и тактическому развертыванию. В пользовательских записях, по словам Strix, находились имена, почтовые адреса, сведения о записи на обучение и базы, где служили американские военнослужащие.

Для эксплуатации не требовался сложный взлом. Strix вошла в систему под учетной записью с низкими правами, посмотрела обычный трафик браузера, выделила API-запросы приложения и отправила запросы к более ценным данным в рамках той же сессии. В ответ платформа возвращала сведения не только из организации пользователя, но и из чужих разделов.

Для многоарендных сервисов, где одна платформа обслуживает разных клиентов, разделение доступа считается базовой защитой. Пользователь одной организации не должен видеть данные другой организации, даже если технически работает в той же системе. Описанная Strix ошибка указывает на сбой в проверке прав и границ между клиентами.

Часть маршрутов, по наблюдению исследователей, могла принимать запросы на изменение или удаление данных. Значит, злоумышленник теоретически мог не только читать материалы, но и править либо стирать учебные курсы. При этом Strix не утверждает, что проводила разрушительное тестирование.

Schemata признала наличие открытых эндпоинтов 1 мая. До публикации исследователи прошли процесс раскрытия уязвимости, который, по версии Strix, занял около 150 дней. Первое сообщение компания получила 2 декабря 2025 года. Глава Schemata, как утверждает Strix, сначала ответил вопросом о возможной оплате за информацию об уязвимости.

Strix в тот же день уточнила, что не требует вознаграждения и хочет защитить пользователей. С 8 по 29 декабря исследователи отправляли повторные письма, называли брешь критической и просили указать, куда передать технические детали. Ответ, по версии Strix, пришел спустя пять месяцев, когда команда предупредила о готовящейся публичной публикации.

В заявлении на своем сайте Schemata сообщила, что не нашла доказательств использования уязвимости третьими лицами для доступа к клиентским данным. Компания также заявила, что после получения применимых технических деталей закрыла брешь в тот же день, а исследователь независимо подтвердил исправление перед публикацией отчета.

Компания привлекла консультантов по кибербезопасности для дальнейшего реагирования и усиления защиты платформы. Schemata также сообщила о контактах с государственными органами по поводу найденной уязвимости.

Для военной обучающей платформы даже несекретные записи могут раскрывать чувствительный контекст: место службы, направление подготовки, доступные курсы и связанные материалы. Подрядчики, которые обрабатывают контролируемую несекретную информацию, должны сообщать о киберинцидентах в Центр по борьбе с киберпреступностью Минобороны США.

По данным о госконтрактах , Schemata получила контракты Минобороны США на $3,4 млн. В мае 2025 года компания объявила о привлечении $5 млн венчурного финансирования от нескольких инвесторов, включая Andreessen Horowitz.

У подрядчика Минобороны США нашли грубую ошибку в защите обучающей платформы. Обычный аккаунт с минимальными правами, по словам исследователей, мог получать чужие данные через API: имена военнослужащих, адреса электронной почты, сведения о военных базах, записи на курсы и учебные материалы.

Проблема затронула Schemata, платформу виртуального обучения на базе ИИ, которую используют в военной и оборонной сфере. О находке рассказали исследователи Strix , проекта для автономного тестирования безопасности с открытым исходным кодом. По версии Strix, часть API-эндпоинтов не проверяла права доступа должным образом и отдавала информацию из чужих организаций внутри сервиса.

Через уязвимые API-запросы открывались списки пользователей, данные организаций, сведения о курсах, учебные метаданные и прямые ссылки на документы в облачной инфраструктуре Amazon Web Services, которую использовала Schemata. Среди материалов Strix называет 3D-курс для специалистов по обслуживанию военно-морской техники с документами, помеченными как конфиденциальные и проприетарные.

Исследователи также нашли курс с полевыми наставлениями армии США по обращению со взрывоопасными предметами и тактическому развертыванию. В пользовательских записях, по словам Strix, находились имена, почтовые адреса, сведения о записи на обучение и базы, где служили американские военнослужащие.

Для эксплуатации не требовался сложный взлом. Strix вошла в систему под учетной записью с низкими правами, посмотрела обычный трафик браузера, выделила API-запросы приложения и отправила запросы к более ценным данным в рамках той же сессии. В ответ платформа возвращала сведения не только из организации пользователя, но и из чужих разделов.

Для многоарендных сервисов, где одна платформа обслуживает разных клиентов, разделение доступа считается базовой защитой. Пользователь одной организации не должен видеть данные другой организации, даже если технически работает в той же системе. Описанная Strix ошибка указывает на сбой в проверке прав и границ между клиентами.

Часть маршрутов, по наблюдению исследователей, могла принимать запросы на изменение или удаление данных. Значит, злоумышленник теоретически мог не только читать материалы, но и править либо стирать учебные курсы. При этом Strix не утверждает, что проводила разрушительное тестирование.

Schemata признала наличие открытых эндпоинтов 1 мая. До публикации исследователи прошли процесс раскрытия уязвимости, который, по версии Strix, занял около 150 дней. Первое сообщение компания получила 2 декабря 2025 года. Глава Schemata, как утверждает Strix, сначала ответил вопросом о возможной оплате за информацию об уязвимости.

Strix в тот же день уточнила, что не требует вознаграждения и хочет защитить пользователей. С 8 по 29 декабря исследователи отправляли повторные письма, называли брешь критической и просили указать, куда передать технические детали. Ответ, по версии Strix, пришел спустя пять месяцев, когда команда предупредила о готовящейся публичной публикации.

В заявлении на своем сайте Schemata сообщила, что не нашла доказательств использования уязвимости третьими лицами для доступа к клиентским данным. Компания также заявила, что после получения применимых технических деталей закрыла брешь в тот же день, а исследователь независимо подтвердил исправление перед публикацией отчета.

Компания привлекла консультантов по кибербезопасности для дальнейшего реагирования и усиления защиты платформы. Schemata также сообщила о контактах с государственными органами по поводу найденной уязвимости.

Для военной обучающей платформы даже несекретные записи могут раскрывать чувствительный контекст: место службы, направление подготовки, доступные курсы и связанные материалы. Подрядчики, которые обрабатывают контролируемую несекретную информацию, должны сообщать о киберинцидентах в Центр по борьбе с киберпреступностью Минобороны США.

По данным о госконтрактах , Schemata получила контракты Минобороны США на $3,4 млн. В мае 2025 года компания объявила о привлечении $5 млн венчурного финансирования от нескольких инвесторов, включая Andreessen Horowitz.

- Источник новости

- www.securitylab.ru