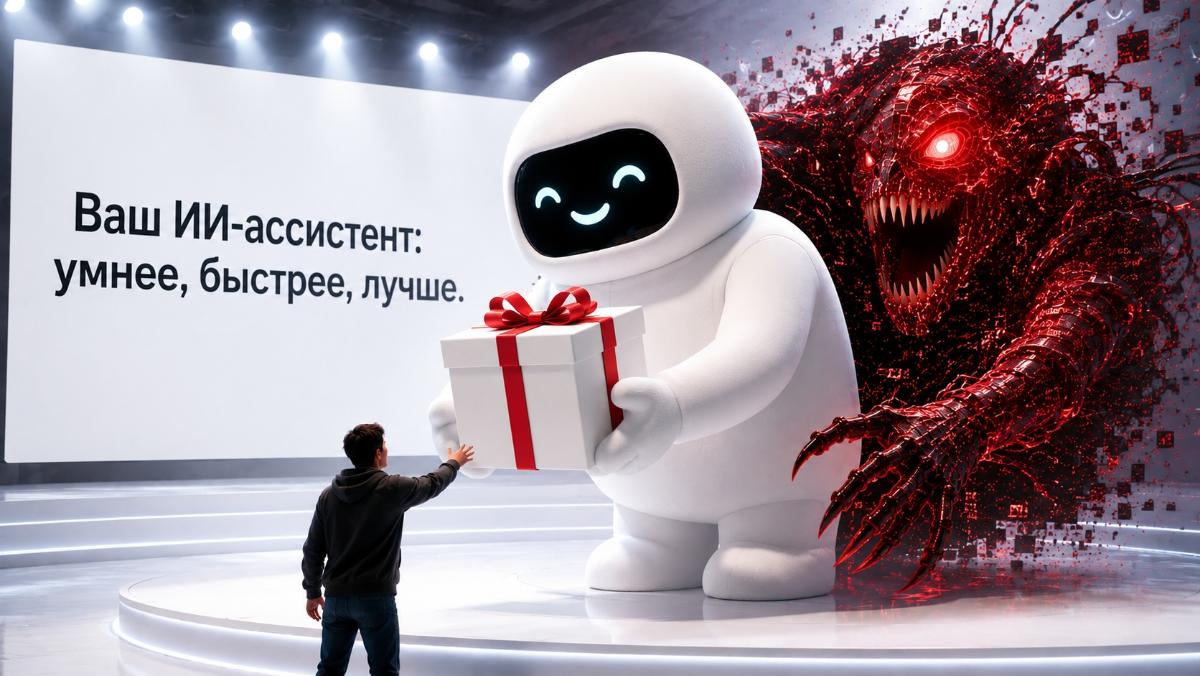

Миллион ИИ-моделей... и любая может оказаться трояном.

Исследователи Acronis TRU обнаружили активную кампанию, в которой злоумышленники используют Hugging Face и ClawHub для распространения вредоносного ПО под видом ИИ-инструментов. Поддельные расширения и репозитории обещают полезные функции, но в итоге ведут к троянам, майнерам и стилерам для Windows, macOS, Linux и Android.

Главная опасность здесь не в новой технике заражения, а в смене площадки. Раньше атаки поставок чаще связывали с GitHub, npm , PyPI и другими привычными хранилищами кода. Теперь тот же подход переезжает в ИИ-экосистемы, где разработчики, исследователи и пользователи быстро подключают модели, датасеты и агентные расширения, часто без глубокой проверки. Hugging Face уже хранит более миллиона моделей машинного обучения, а ClawHub распространяет навыки для OpenClaw, поэтому обе площадки стали удобной точкой входа для атакующих.

В экосистеме OpenClaw через ClawHub исследователи нашли 575 вредоносных навыков, опубликованных с 13 аккаунтов разработчиков. Основной объём пришёлся на две учётные записи: hightower6eu разместил 334 вредоносных навыка, sakaen736jih – ещё 199. Остальные 11 аккаунтов добавляли меньшие партии. На витрине такие навыки выглядели как полезные инструменты, например суммаризатор расшифровок <span class="blocked-highlight" title="Соцсеть заблокирована на территории РФ">YouTube</span>, но внутри содержали инструкции на загрузку архивов с паролем или запуск закодированных команд.

Для Windows исследователи обнаружили трояны, упакованные VMProtect. Вредоносный код усложнял анализ, расшифровывал строки во время выполнения с помощью 30-байтового XOR-ключа, динамически обращался к NT API и внедрялся в память процесса explorer.exe. После этого заражённая система подключалась к командному серверу по HTTPS, используя AES-шифрование, скачивала майнер под именем svchost.exe и закреплялась через планировщик задач и исключения Windows Defender.

Для macOS схема выглядела иначе. Закодированная в base64 команда подключалась к адресу 91.92.242[.]30, скачивала и запускала AMOS Stealer. Этот стилер ориентирован на macOS и продаётся по модели malware-as-a-service через Telegram и теневые форумы. AMOS обычно используют для кражи паролей, файлов, данных браузеров, криптокошельков и другой информации с заражённого компьютера.

Отдельная проблема связана с непрямой prompt-инъекцией. Вредоносные инструкции прячут внутри файлов навыков, которые читает ИИ-агент. OpenClaw-агенты рассчитаны на автономные действия по описанию навыка, поэтому программа может выполнить чужую инструкцию от имени пользователя, даже если сам пользователь не запускал подозрительный файл вручную. В такой схеме агент становится посредником атаки и расширяет последствия заражения за пределы первого скачанного инструмента.

На Hugging Face злоумышленники использовали репозитории как промежуточные площадки для многоэтапного заражения. Acronis TRU нашла цепочки, где через датасеты и файлы на платформе распространялись полезные нагрузки для Windows, Linux и Android. Площадка с моделями и наборами данных в таких атаках выполняет роль доверенного хранилища: ссылка на Hugging Face выглядит для многих разработчиков менее подозрительно, чем загрузка с неизвестного домена.

Одна из отслеживаемых кампаний получила название ITHKRPAW и была направлена на организации финансового сектора Вьетнама в январе. Атака начиналась с вредоносного LNK-файла. Ярлык обращался к Cloudflare Workers, откуда жертве выдавали PowerShell-загрузчик. Скрипт забирал полезную нагрузку из репозитория датасета на Hugging Face, а параллельно открывал изображение кота как отвлекающий манёвр. По встроенным комментариям на вьетнамском языке исследователи с умеренной уверенностью считают, что PowerShell-скрипт мог быть сгенерирован большой языковой моделью.

Вторая кампания получила имя FAKESECURITY. В ней использовался batch-файл CDC1.bat с закодированным PowerShell-блоком. Скрипт скачивал с Hugging Face сильно запутанный второй batch-файл, снимал метку Mark-of-the-Web, чтобы обойти проверку Windows SmartScreen, внедрял shellcode в explorer.exe и создавал файл, замаскированный под Windows Security. Такая цепочка рассчитана на то, что пользователь и часть защитных механизмов будут воспринимать происходящее как работу легитимного компонента системы.

Исследователи подчёркивают: злоумышленники не взламывают сами ИИ-агенты напрямую, а используют доверие к платформам и привычку подключать сторонние артефакты без полноценной проверки. Для разработчика модель, датасет или расширение агента теперь должны считаться таким же сторонним кодом, как npm-пакет или библиотека из неизвестного репозитория. Быстрая установка ради эксперимента может закончиться запуском загрузчика, стилера или майнера.

Практические меры тоже вполне конкретны. Командам стоит:

Исследователи Acronis TRU обнаружили активную кампанию, в которой злоумышленники используют Hugging Face и ClawHub для распространения вредоносного ПО под видом ИИ-инструментов. Поддельные расширения и репозитории обещают полезные функции, но в итоге ведут к троянам, майнерам и стилерам для Windows, macOS, Linux и Android.

Главная опасность здесь не в новой технике заражения, а в смене площадки. Раньше атаки поставок чаще связывали с GitHub, npm , PyPI и другими привычными хранилищами кода. Теперь тот же подход переезжает в ИИ-экосистемы, где разработчики, исследователи и пользователи быстро подключают модели, датасеты и агентные расширения, часто без глубокой проверки. Hugging Face уже хранит более миллиона моделей машинного обучения, а ClawHub распространяет навыки для OpenClaw, поэтому обе площадки стали удобной точкой входа для атакующих.

В экосистеме OpenClaw через ClawHub исследователи нашли 575 вредоносных навыков, опубликованных с 13 аккаунтов разработчиков. Основной объём пришёлся на две учётные записи: hightower6eu разместил 334 вредоносных навыка, sakaen736jih – ещё 199. Остальные 11 аккаунтов добавляли меньшие партии. На витрине такие навыки выглядели как полезные инструменты, например суммаризатор расшифровок <span class="blocked-highlight" title="Соцсеть заблокирована на территории РФ">YouTube</span>, но внутри содержали инструкции на загрузку архивов с паролем или запуск закодированных команд.

Для Windows исследователи обнаружили трояны, упакованные VMProtect. Вредоносный код усложнял анализ, расшифровывал строки во время выполнения с помощью 30-байтового XOR-ключа, динамически обращался к NT API и внедрялся в память процесса explorer.exe. После этого заражённая система подключалась к командному серверу по HTTPS, используя AES-шифрование, скачивала майнер под именем svchost.exe и закреплялась через планировщик задач и исключения Windows Defender.

Для macOS схема выглядела иначе. Закодированная в base64 команда подключалась к адресу 91.92.242[.]30, скачивала и запускала AMOS Stealer. Этот стилер ориентирован на macOS и продаётся по модели malware-as-a-service через Telegram и теневые форумы. AMOS обычно используют для кражи паролей, файлов, данных браузеров, криптокошельков и другой информации с заражённого компьютера.

Отдельная проблема связана с непрямой prompt-инъекцией. Вредоносные инструкции прячут внутри файлов навыков, которые читает ИИ-агент. OpenClaw-агенты рассчитаны на автономные действия по описанию навыка, поэтому программа может выполнить чужую инструкцию от имени пользователя, даже если сам пользователь не запускал подозрительный файл вручную. В такой схеме агент становится посредником атаки и расширяет последствия заражения за пределы первого скачанного инструмента.

На Hugging Face злоумышленники использовали репозитории как промежуточные площадки для многоэтапного заражения. Acronis TRU нашла цепочки, где через датасеты и файлы на платформе распространялись полезные нагрузки для Windows, Linux и Android. Площадка с моделями и наборами данных в таких атаках выполняет роль доверенного хранилища: ссылка на Hugging Face выглядит для многих разработчиков менее подозрительно, чем загрузка с неизвестного домена.

Одна из отслеживаемых кампаний получила название ITHKRPAW и была направлена на организации финансового сектора Вьетнама в январе. Атака начиналась с вредоносного LNK-файла. Ярлык обращался к Cloudflare Workers, откуда жертве выдавали PowerShell-загрузчик. Скрипт забирал полезную нагрузку из репозитория датасета на Hugging Face, а параллельно открывал изображение кота как отвлекающий манёвр. По встроенным комментариям на вьетнамском языке исследователи с умеренной уверенностью считают, что PowerShell-скрипт мог быть сгенерирован большой языковой моделью.

Вторая кампания получила имя FAKESECURITY. В ней использовался batch-файл CDC1.bat с закодированным PowerShell-блоком. Скрипт скачивал с Hugging Face сильно запутанный второй batch-файл, снимал метку Mark-of-the-Web, чтобы обойти проверку Windows SmartScreen, внедрял shellcode в explorer.exe и создавал файл, замаскированный под Windows Security. Такая цепочка рассчитана на то, что пользователь и часть защитных механизмов будут воспринимать происходящее как работу легитимного компонента системы.

Исследователи подчёркивают: злоумышленники не взламывают сами ИИ-агенты напрямую, а используют доверие к платформам и привычку подключать сторонние артефакты без полноценной проверки. Для разработчика модель, датасет или расширение агента теперь должны считаться таким же сторонним кодом, как npm-пакет или библиотека из неизвестного репозитория. Быстрая установка ради эксперимента может закончиться запуском загрузчика, стилера или майнера.

Практические меры тоже вполне конкретны. Командам стоит:

- проверять установленные OpenClaw-навыки на закодированные команды, внешние загрузки и требования скачать архивы с паролем;

- в корпоративной среде отслеживать неожиданные внедрения кода в explorer.exe;

- блокировать известные индикаторы 91.92.242[.]30 и velvet-parrot[.]com;

- ограничить изменение путей исключений Windows Defender через групповые политики.

- Источник новости

- www.securitylab.ru