Новый стилер крадёт файлы, пароли и данные Telegram.

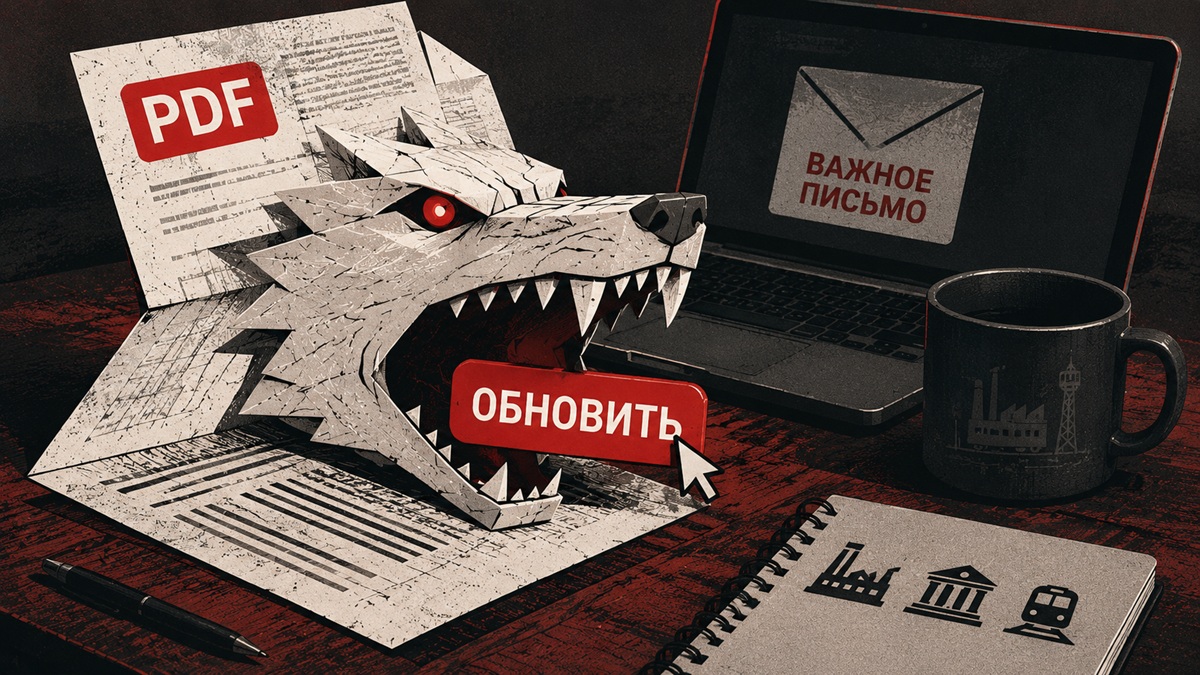

Российским промышленным, финансовым и транспортным организациям снова разослали документы с подвохом. За обычными PDF и установщиками Adobe скрывалась новая кампания Paper Werewolf: группировка обновила набор инструментов, добавила ранее не описанный стилер PaperGrabber, несколько загрузчиков и новый имплант для фреймворка Mythic. Кампанию в марте и апреле 2026 года зафиксировали специалисты BI.ZONE.

Атака начиналась с фишингового письма. Получателю отправляли PDF со ссылкой на ZIP-архив Adobe_Reader_RU.zip или Adobe_Reader.zip. После нажатия на кнопку установки обновления загружался файл Adobe_Acrobat_Reader_Plugin_ru.exe, собранный через Inno Setup. Установщик изображал плагин для Adobe Acrobat, открывал PDF-приманку Requirement.pdf и параллельно запускал троян удалённого доступа EchoGather.

EchoGather собирал сведения о заражённой системе, передавал данные на управляющий сервер, загружал файлы и выполнял команды через cmd.exe. В новых образцах Paper Werewolf изменила конфигурацию трояна: вместо явной настройки прокси появился параметр magic, который рассчитывался после проверок против виртуальной среды и затем использовался при обмене данными с сервером.

Главной находкой стал PaperGrabber, ранее не описанный стилер на VB.NET. Программа собирала файлы с локальных, сетевых и съёмных дисков, вытаскивала данные Telegram и забирала сохранённые пароли из Yandex Browser, Chrome, Opera, Edge и Chromium. Особый интерес стилер проявлял к файлам с фрагментами id_rsa, ssh, private, key и rsa, что указывает на поиск SSH-ключей и закрытых криптографических ключей.

В других цепочках Paper Werewolf использовала JavaScript-загрузчик шеллкода с легитимным Node.js под именем yandex.exe, C++-загрузчик под видом заявки на обучение в лётной школе, WSF-файл с налоговой приманкой и MSBuild для запуска встроенной C#-программы. Часть полезных нагрузок исследователям получить не удалось, но найденные компоненты показывают общий подход: вредоносный код закреплялся в системе, загружал следующий этап и запускал нагрузку прямо в памяти процесса.

Отдельно BI.ZONE описала новый имплант для Mythic. После запуска вредоносный код создавал мьютекс, расшифровывал строки, находил нужные функции WinAPI и начинал обмен ключами с сервером управления. Затем имплант передавал сведения о пользователе, системе, домене, архитектуре, локальных IP-адресах, процессе и уровне привилегий.

BI.ZONE отмечает, что Paper Werewolf активно меняет цепочки атак и использует сразу несколько способов доставки вредоносной нагрузки: фишинговые PDF, установщики Inno Setup, загрузчики и downloader’ы на разных языках. Развитие собственных имплантов для Mythic помогает группировке дольше сохранять скрытый доступ к заражённой среде, а PaperGrabber расширяет кражу данных до файлов, Telegram-сессий и сохранённых браузерных паролей.

Российским промышленным, финансовым и транспортным организациям снова разослали документы с подвохом. За обычными PDF и установщиками Adobe скрывалась новая кампания Paper Werewolf: группировка обновила набор инструментов, добавила ранее не описанный стилер PaperGrabber, несколько загрузчиков и новый имплант для фреймворка Mythic. Кампанию в марте и апреле 2026 года зафиксировали специалисты BI.ZONE.

Атака начиналась с фишингового письма. Получателю отправляли PDF со ссылкой на ZIP-архив Adobe_Reader_RU.zip или Adobe_Reader.zip. После нажатия на кнопку установки обновления загружался файл Adobe_Acrobat_Reader_Plugin_ru.exe, собранный через Inno Setup. Установщик изображал плагин для Adobe Acrobat, открывал PDF-приманку Requirement.pdf и параллельно запускал троян удалённого доступа EchoGather.

EchoGather собирал сведения о заражённой системе, передавал данные на управляющий сервер, загружал файлы и выполнял команды через cmd.exe. В новых образцах Paper Werewolf изменила конфигурацию трояна: вместо явной настройки прокси появился параметр magic, который рассчитывался после проверок против виртуальной среды и затем использовался при обмене данными с сервером.

Главной находкой стал PaperGrabber, ранее не описанный стилер на VB.NET. Программа собирала файлы с локальных, сетевых и съёмных дисков, вытаскивала данные Telegram и забирала сохранённые пароли из Yandex Browser, Chrome, Opera, Edge и Chromium. Особый интерес стилер проявлял к файлам с фрагментами id_rsa, ssh, private, key и rsa, что указывает на поиск SSH-ключей и закрытых криптографических ключей.

В других цепочках Paper Werewolf использовала JavaScript-загрузчик шеллкода с легитимным Node.js под именем yandex.exe, C++-загрузчик под видом заявки на обучение в лётной школе, WSF-файл с налоговой приманкой и MSBuild для запуска встроенной C#-программы. Часть полезных нагрузок исследователям получить не удалось, но найденные компоненты показывают общий подход: вредоносный код закреплялся в системе, загружал следующий этап и запускал нагрузку прямо в памяти процесса.

Отдельно BI.ZONE описала новый имплант для Mythic. После запуска вредоносный код создавал мьютекс, расшифровывал строки, находил нужные функции WinAPI и начинал обмен ключами с сервером управления. Затем имплант передавал сведения о пользователе, системе, домене, архитектуре, локальных IP-адресах, процессе и уровне привилегий.

BI.ZONE отмечает, что Paper Werewolf активно меняет цепочки атак и использует сразу несколько способов доставки вредоносной нагрузки: фишинговые PDF, установщики Inno Setup, загрузчики и downloader’ы на разных языках. Развитие собственных имплантов для Mythic помогает группировке дольше сохранять скрытый доступ к заражённой среде, а PaperGrabber расширяет кражу данных до файлов, Telegram-сессий и сохранённых браузерных паролей.

- Источник новости

- www.securitylab.ru