Пользователи Joomla столкнулись с массовым внедрением скрытых рекламных ссылок в код.

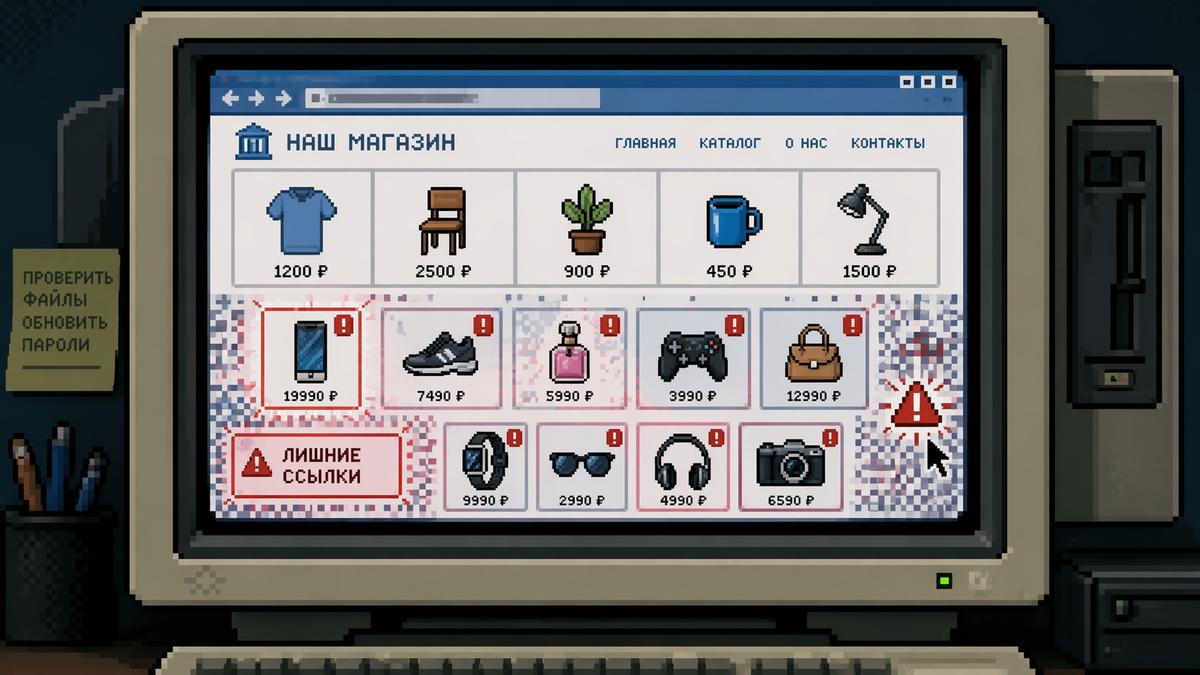

Владелец сайта на Joomla заметил странную картину: на страницах внезапно появились десятки ссылок на чужие товары. Каталог никто не менял, новые позиции не добавляли, но поисковики и посетители видели витрину с посторонней продукцией.

Сайт проверили и обнаружили знакомую проблему, но с интересной деталью. В файл <code>index.php</code> внедрили запутанный PHP-код. Скрипт не хранил рекламные ссылки внутри сайта. Вместо этого вредоносный код связывался с удалёнными серверами, получал команды и уже на лету решал, что показать пользователю.

Такие атаки относят к так называемому SEO-спаму . Злоумышленники используют репутацию чужого сайта, чтобы продвигать свои страницы. Владелец ресурса о происходящем не знает, а поисковые системы индексируют поддельный контент.

Внутри кода нашли несколько ключевых функций. Одна разбирала зашифрованные строки, другая собирала таблицу команд, третья управляла поведением сайта. В зависимости от ответа удалённого сервера сценарий мог незаметно перенаправить посетителя на сторонний ресурс, вставить рекламный текст прямо в страницу или подсовывать поисковым роботам поддельные страницы с ключевыми словами.

Связь шла с доменами <code>cdn[.]erpsaz[.]com</code> и <code>cdn[.]saholerp[.]com</code>. Первый использовался как основной сервер управления, второй подключался, если первый не отвечал. В коде также присутствовал домен <code>lashowroom[.]com</code>, но обращения к нему не нашли – он остался как приманка или заготовка.

Любопытная деталь: строки в коде разбили на куски по два символа. Такой приём мешает сигнатурным сканерам, которые ищут знакомые фрагменты вроде base64. Вредоносный код складывает строки прямо при запуске.

Сценарий собирал данные о сервере через переменные окружения, кодировал информацию и отправлял злоумышленникам. В ответ приходили инструкции, которые определяли дальнейшее поведение сайта. Благодаря такой схеме злоумышленники могли в любой момент менять содержимое страниц, не трогая файлы на сервере.

Именно поэтому владелец видел на сайте ссылки на товары, которых никогда не существовало. Ссылки подгружались извне и не сохранялись в базе данных. Специалисты удалили вредоносный код из <code>index.php</code>, проверили сервер на наличие других лазеек, попросили сменить все пароли администратора и дополнительно убедились в целостности файлов.

Когда сайт заражают подобным образом, это бьёт по его репутации, приводит к санкциям со стороны поисковых систем и отпугивает аудиторию. В случае с Joomla чаще всего проблемы возникают из-за устаревших версий системы и расширений. Регулярно обновлять систему, соблюдать строгие права доступа к файлам и контролировать установленные модули – всё это помогает снизить риск.

Владелец сайта на Joomla заметил странную картину: на страницах внезапно появились десятки ссылок на чужие товары. Каталог никто не менял, новые позиции не добавляли, но поисковики и посетители видели витрину с посторонней продукцией.

Сайт проверили и обнаружили знакомую проблему, но с интересной деталью. В файл <code>index.php</code> внедрили запутанный PHP-код. Скрипт не хранил рекламные ссылки внутри сайта. Вместо этого вредоносный код связывался с удалёнными серверами, получал команды и уже на лету решал, что показать пользователю.

Такие атаки относят к так называемому SEO-спаму . Злоумышленники используют репутацию чужого сайта, чтобы продвигать свои страницы. Владелец ресурса о происходящем не знает, а поисковые системы индексируют поддельный контент.

Внутри кода нашли несколько ключевых функций. Одна разбирала зашифрованные строки, другая собирала таблицу команд, третья управляла поведением сайта. В зависимости от ответа удалённого сервера сценарий мог незаметно перенаправить посетителя на сторонний ресурс, вставить рекламный текст прямо в страницу или подсовывать поисковым роботам поддельные страницы с ключевыми словами.

Связь шла с доменами <code>cdn[.]erpsaz[.]com</code> и <code>cdn[.]saholerp[.]com</code>. Первый использовался как основной сервер управления, второй подключался, если первый не отвечал. В коде также присутствовал домен <code>lashowroom[.]com</code>, но обращения к нему не нашли – он остался как приманка или заготовка.

Любопытная деталь: строки в коде разбили на куски по два символа. Такой приём мешает сигнатурным сканерам, которые ищут знакомые фрагменты вроде base64. Вредоносный код складывает строки прямо при запуске.

Сценарий собирал данные о сервере через переменные окружения, кодировал информацию и отправлял злоумышленникам. В ответ приходили инструкции, которые определяли дальнейшее поведение сайта. Благодаря такой схеме злоумышленники могли в любой момент менять содержимое страниц, не трогая файлы на сервере.

Именно поэтому владелец видел на сайте ссылки на товары, которых никогда не существовало. Ссылки подгружались извне и не сохранялись в базе данных. Специалисты удалили вредоносный код из <code>index.php</code>, проверили сервер на наличие других лазеек, попросили сменить все пароли администратора и дополнительно убедились в целостности файлов.

Когда сайт заражают подобным образом, это бьёт по его репутации, приводит к санкциям со стороны поисковых систем и отпугивает аудиторию. В случае с Joomla чаще всего проблемы возникают из-за устаревших версий системы и расширений. Регулярно обновлять систему, соблюдать строгие права доступа к файлам и контролировать установленные модули – всё это помогает снизить риск.

- Источник новости

- www.securitylab.ru