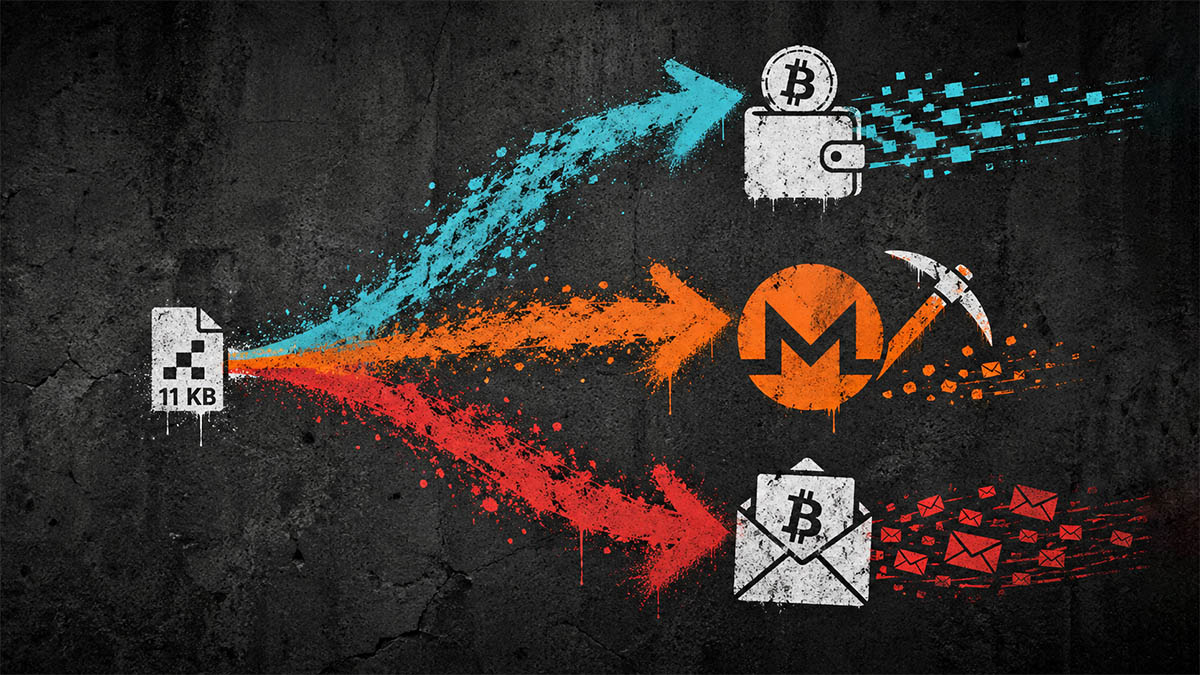

Файл размером всего 11 килобайт скрывал в себе мощнейшую платформу для тотального взлома.

Обычный на вид загрузчик Phorpiex привёл специалистов Breakglass Intelligence к куда более крупной находке. За неприметным файлом размером всего 11 КБ скрывалась инфраструктура, где одновременно работали кража криптовалюты, майнинг Monero и рассылка писем для вымогательства.

Образец 8j5bsr.exe попал на MalwareBazaar 20 апреля 2026 года. Внутри специалисты нашли семь жёстко заданных ссылок на сервер 178.16.54[.]109. Загрузчик скачивал исполняемые файлы во временную папку Windows, запускал их и оставлял маркер заражения. На первый взгляд схема напоминала рядовую активность Phorpiex, но сервер быстро выдал полный набор модулей новой криминальной платформы Needle.

По данным Breakglass Intelligence, оператор удалил файлы примерно через восемь минут после первого доступа, но команда успела получить все семь полезных нагрузок. Среди них были установщик XMRig, сам майнер, сборщик файлов peinf.exe, модуль распространения Phorpiex и несколько компонентов для спам-кампаний. В peinf.exe нашли строку TWIZTPEINF, которая указывает на псевдоним оператора TWIZT.

Needle оказалась полноценной crimeware-as-a-service платформой. Панель работала на React, поддерживала несколько языков, использовала Bearer-токены для доступа и позволяла создавать собственные сборки вредоносных модулей. В набор входили похититель паролей, cookies, данных банковских карт, автозаполнения, токенов, истории браузера, FTP-учётных данных, Telegram-сессий и файлов кошельков. Также платформа умела делать скриншоты, перехватывать формы и подменять криптоадреса в буфере обмена.

Главным модулем Needle специалисты назвали подмену браузерных криптокошельков. Платформа нацеливалась на <span class="extremist-highlight" title="Соцсеть признана экстремистской и запрещена на территории РФ">Meta</span>Mask, Phantom, Trust Wallet, Coinbase Wallet, Rabby, Keplr, OKX Wallet и Brave Wallet. В отчёте указана поддержка Ethereum, BNB Chain, Polygon, Solana, Tron, Bitcoin, Litecoin, Dogecoin, Avalanche, Arbitrum, Optimism и Base. Отдельный модуль работал с настольными кошельками Ledger, Trezor, Exodus, Atomic, Guarda, TonKeeper, Zelcore и Coinomi, а также мог сохранять seed-фразы.

На том же сервере работал приватный пул Monero на порту 6060. Майнер запускался под именами, похожими на системные процессы Windows, ограничивал нагрузку до 25% CPU и закреплялся через ключ автозапуска HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Windows Config.

Вторая машина, 130.12.180[.]190, служила узлом для спам-кампаний. Там хранились пакеты с парами email и пароль. По оценке Breakglass Intelligence, только две кампании выдали более 120 тысяч пакетов, что соответствует примерно 960 млн выдач учётных данных с учётом повторов. В выборке чаще всего встречались адреса web.de и videotron.ca.

Спам-модули рассылали письма с вымогательством через скомпрометированные SMTP-аккаунты. Получателям угрожали публикацией интимных записей и требовали $800 в Bitcoin. На момент отчёта связанный BTC-кошелёк не содержал транзакций, что указывает на свежую или пока неудачную кампанию.

Такие находки напоминают, что даже относительно старые угрозы нельзя списывать со счетов. За знакомым загрузчиком может скрываться новая экосистема, где каждый модуль приносит злоумышленникам отдельный доход, а скорость реакции аналитиков становится решающей.

Обычный на вид загрузчик Phorpiex привёл специалистов Breakglass Intelligence к куда более крупной находке. За неприметным файлом размером всего 11 КБ скрывалась инфраструктура, где одновременно работали кража криптовалюты, майнинг Monero и рассылка писем для вымогательства.

Образец 8j5bsr.exe попал на MalwareBazaar 20 апреля 2026 года. Внутри специалисты нашли семь жёстко заданных ссылок на сервер 178.16.54[.]109. Загрузчик скачивал исполняемые файлы во временную папку Windows, запускал их и оставлял маркер заражения. На первый взгляд схема напоминала рядовую активность Phorpiex, но сервер быстро выдал полный набор модулей новой криминальной платформы Needle.

По данным Breakglass Intelligence, оператор удалил файлы примерно через восемь минут после первого доступа, но команда успела получить все семь полезных нагрузок. Среди них были установщик XMRig, сам майнер, сборщик файлов peinf.exe, модуль распространения Phorpiex и несколько компонентов для спам-кампаний. В peinf.exe нашли строку TWIZTPEINF, которая указывает на псевдоним оператора TWIZT.

Needle оказалась полноценной crimeware-as-a-service платформой. Панель работала на React, поддерживала несколько языков, использовала Bearer-токены для доступа и позволяла создавать собственные сборки вредоносных модулей. В набор входили похититель паролей, cookies, данных банковских карт, автозаполнения, токенов, истории браузера, FTP-учётных данных, Telegram-сессий и файлов кошельков. Также платформа умела делать скриншоты, перехватывать формы и подменять криптоадреса в буфере обмена.

Главным модулем Needle специалисты назвали подмену браузерных криптокошельков. Платформа нацеливалась на <span class="extremist-highlight" title="Соцсеть признана экстремистской и запрещена на территории РФ">Meta</span>Mask, Phantom, Trust Wallet, Coinbase Wallet, Rabby, Keplr, OKX Wallet и Brave Wallet. В отчёте указана поддержка Ethereum, BNB Chain, Polygon, Solana, Tron, Bitcoin, Litecoin, Dogecoin, Avalanche, Arbitrum, Optimism и Base. Отдельный модуль работал с настольными кошельками Ledger, Trezor, Exodus, Atomic, Guarda, TonKeeper, Zelcore и Coinomi, а также мог сохранять seed-фразы.

На том же сервере работал приватный пул Monero на порту 6060. Майнер запускался под именами, похожими на системные процессы Windows, ограничивал нагрузку до 25% CPU и закреплялся через ключ автозапуска HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Windows Config.

Вторая машина, 130.12.180[.]190, служила узлом для спам-кампаний. Там хранились пакеты с парами email и пароль. По оценке Breakglass Intelligence, только две кампании выдали более 120 тысяч пакетов, что соответствует примерно 960 млн выдач учётных данных с учётом повторов. В выборке чаще всего встречались адреса web.de и videotron.ca.

Спам-модули рассылали письма с вымогательством через скомпрометированные SMTP-аккаунты. Получателям угрожали публикацией интимных записей и требовали $800 в Bitcoin. На момент отчёта связанный BTC-кошелёк не содержал транзакций, что указывает на свежую или пока неудачную кампанию.

Такие находки напоминают, что даже относительно старые угрозы нельзя списывать со счетов. За знакомым загрузчиком может скрываться новая экосистема, где каждый модуль приносит злоумышленникам отдельный доход, а скорость реакции аналитиков становится решающей.

- Источник новости

- www.securitylab.ru