Судьбу сложного программного кода решила банальная лень владельца.

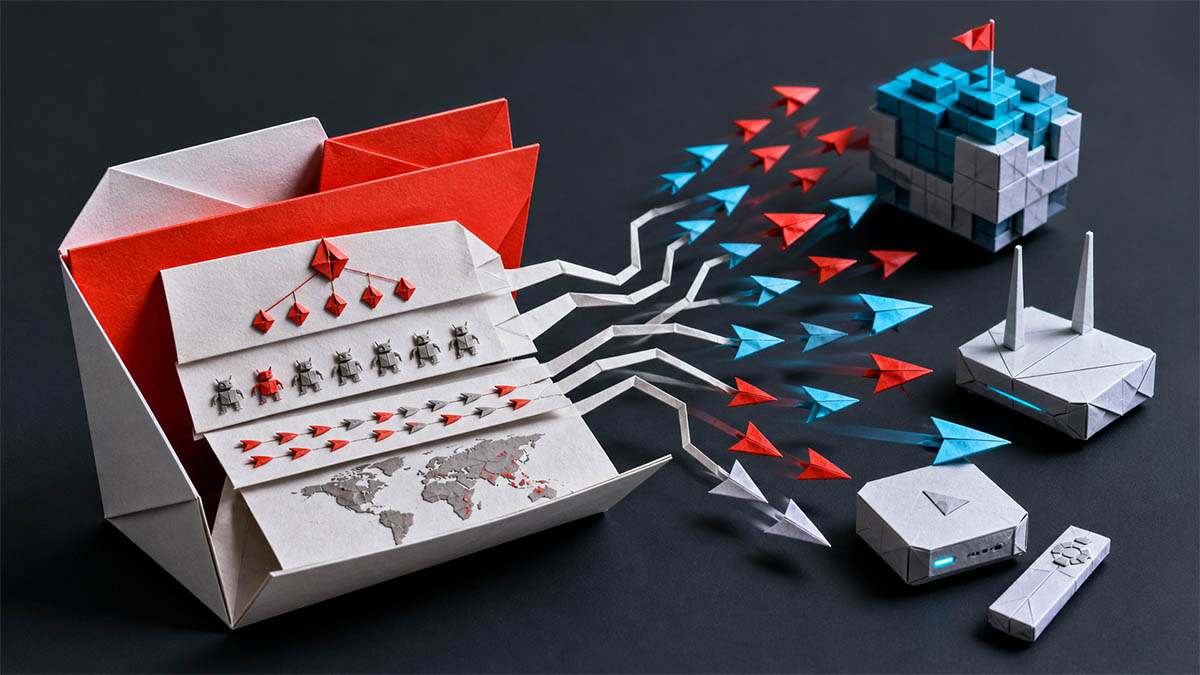

Открытая папка на сервере в Нидерландах раскрыла внутреннюю кухню DDoS-сервиса, который зарабатывает на атаках по игровым серверам. Оператор xlabs_v1 оставил без пароля набор файлов, по которым специалисты Hunt.io восстановили устройство ботнета, его инфраструктуру и коммерческую модель.

Файлы обнаружили в начале апреля этого года во время мониторинга хостинга Offshore LC. На сервере 176.65.139[.]44 оказался доступен каталог с шестью файлами, включая рабочий ARM32-бинарник, отладочную сборку для x86-64, команды заражения через ADB, SOCKS5-учётные данные и файл с заглушкой для целей. Рабочая сборка упакована UPX и очищена от символов, но отладочный вариант сохраняет имена функций, строки вывода и ссылки на исходные файлы, что резко упрощает анализ.

По данным авторов отчёта, xlabs_v1 вырос из Mirai и управляется оператором под псевдонимом Тадаси. Ботнет продаётся как DDoS-сервис для атак на игровые площадки, включая Minecraft-хостинги. Вредонос поддерживает 21 вариант флуд-атак по TCP, UDP и raw-протоколам, среди них есть режимы под RakNet и UDP-трафик, похожий на Open<span class="vpn-highlight" title="Использование VPN может нарушать законодательство РФ">VPN</span>. Такой набор помогает обходить простую защиту от DDoS на потребительском уровне.

Главным способом заражения остаётся Android Debug Bridge на TCP/5555. В зону риска попадают Android TV-приставки, медиабоксы, смарт-телевизоры, роутеры и другое IoT-оборудование , где ADB доступен из интернета. Для расширения охвата оператор готовит сборки под разные архитектуры, включая ARM, MIPS, x86-64, ARC и Android APK.

После запуска бот маскируется под /bin/bash, обнуляет аргумент командной строки, отключается от терминала и пытается убрать конкурирующее вредоносное ПО. Отдельная функция ищет процесс, связанный с TCP/24936, и завершает его. Специалисты считают, что так оператор освобождает пропускную способность заражённого устройства под собственные атаки.

Особое внимание в коде уделяется оценке мощности жертв. Бот открывает 8192 параллельных TCP-соединения к ближайшему Speedtest-серверу, передаёт данные около десяти секунд и отправляет результат на панель управления. Такая проверка позволяет сортировать заражённые устройства по скорости канала и продавать доступ к более быстрым узлам дороже.

Строки в бинарнике зашифрованы ChaCha20, но слабый ключ и повторное использование nonce позволяют восстановить таблицу. Среди раскрытых данных находятся домен управления xlabslover[.]lol, метка xlabs_v1, псевдоним Тадаси и токен аутентификации. Инфраструктура включает C2 на 176.65.139[.]134, серверы распространения в том же диапазоне 176.65.139[.]0/24 и резервный вход через TCP/26721. В том же сегменте также видны следы Monero-майнера VLTRig, но прямую связь между кампаниями подтвердить не удалось.

Авторы отчёта оценивают операцию как среднюю по уровню подготовки. У xlabs_v1 есть продуманная коммерческая логика, несколько уровней резервирования и широкий набор атак , но открытый staging-сервер, отладочная сборка и оставленные учётные данные серьёзно ослабляют защиту оператора.

Открытая папка на сервере в Нидерландах раскрыла внутреннюю кухню DDoS-сервиса, который зарабатывает на атаках по игровым серверам. Оператор xlabs_v1 оставил без пароля набор файлов, по которым специалисты Hunt.io восстановили устройство ботнета, его инфраструктуру и коммерческую модель.

Файлы обнаружили в начале апреля этого года во время мониторинга хостинга Offshore LC. На сервере 176.65.139[.]44 оказался доступен каталог с шестью файлами, включая рабочий ARM32-бинарник, отладочную сборку для x86-64, команды заражения через ADB, SOCKS5-учётные данные и файл с заглушкой для целей. Рабочая сборка упакована UPX и очищена от символов, но отладочный вариант сохраняет имена функций, строки вывода и ссылки на исходные файлы, что резко упрощает анализ.

По данным авторов отчёта, xlabs_v1 вырос из Mirai и управляется оператором под псевдонимом Тадаси. Ботнет продаётся как DDoS-сервис для атак на игровые площадки, включая Minecraft-хостинги. Вредонос поддерживает 21 вариант флуд-атак по TCP, UDP и raw-протоколам, среди них есть режимы под RakNet и UDP-трафик, похожий на Open<span class="vpn-highlight" title="Использование VPN может нарушать законодательство РФ">VPN</span>. Такой набор помогает обходить простую защиту от DDoS на потребительском уровне.

Главным способом заражения остаётся Android Debug Bridge на TCP/5555. В зону риска попадают Android TV-приставки, медиабоксы, смарт-телевизоры, роутеры и другое IoT-оборудование , где ADB доступен из интернета. Для расширения охвата оператор готовит сборки под разные архитектуры, включая ARM, MIPS, x86-64, ARC и Android APK.

После запуска бот маскируется под /bin/bash, обнуляет аргумент командной строки, отключается от терминала и пытается убрать конкурирующее вредоносное ПО. Отдельная функция ищет процесс, связанный с TCP/24936, и завершает его. Специалисты считают, что так оператор освобождает пропускную способность заражённого устройства под собственные атаки.

Особое внимание в коде уделяется оценке мощности жертв. Бот открывает 8192 параллельных TCP-соединения к ближайшему Speedtest-серверу, передаёт данные около десяти секунд и отправляет результат на панель управления. Такая проверка позволяет сортировать заражённые устройства по скорости канала и продавать доступ к более быстрым узлам дороже.

Строки в бинарнике зашифрованы ChaCha20, но слабый ключ и повторное использование nonce позволяют восстановить таблицу. Среди раскрытых данных находятся домен управления xlabslover[.]lol, метка xlabs_v1, псевдоним Тадаси и токен аутентификации. Инфраструктура включает C2 на 176.65.139[.]134, серверы распространения в том же диапазоне 176.65.139[.]0/24 и резервный вход через TCP/26721. В том же сегменте также видны следы Monero-майнера VLTRig, но прямую связь между кампаниями подтвердить не удалось.

Авторы отчёта оценивают операцию как среднюю по уровню подготовки. У xlabs_v1 есть продуманная коммерческая логика, несколько уровней резервирования и широкий набор атак , но открытый staging-сервер, отладочная сборка и оставленные учётные данные серьёзно ослабляют защиту оператора.

- Источник новости

- www.securitylab.ru